La cybersécurité OT est devenue un enjeu majeur pour l’industrie. Pourtant, dans de nombreuses entreprises industrielles, les efforts restent encore largement concentrés sur les systèmes IT (réseaux, serveurs, postes utilisateurs).

Mais qu’en est-il des équipements industriels, des automates, des capteurs et des lignes de production ? C’est précisément là que se situe aujourd’hui une grande partie du risque !

Qu’est-ce que la cybersécurité OT ?

La cybersécurité OT (Operational Technology) désigne l’ensemble des pratiques, technologies et mesures visant à protéger les systèmes industriels contre les cybermenaces.

Contrairement à la cybersécurité IT, qui se concentre sur les systèmes d’information (serveurs, réseaux, postes de travail), la cybersécurité OT concerne directement les équipements physiques et les processus industriels.

Elle vise notamment à garantir :

- la continuité des opérations

- l’intégrité des processus de production

- la sécurité des installations et des personnes

Dans les environnements industriels, une cyberattaque ne se limite pas à une fuite de données ou à une indisponibilité informatique. Elle peut avoir des conséquences directes sur la production, la qualité, voire la sécurité physique des infrastructures.

C’est ce qui rend la cybersécurité OT à la fois spécifique… et critique.

Comprendre l’environnement des systèmes industriels (OT)

Les environnements OT reposent sur une architecture spécifique, conçue pour piloter et superviser les processus industriels.

On y retrouve généralement plusieurs couches :

- Les capteurs et actionneurs, qui interagissent directement avec le monde physique

- Les automates industriels (PLC), qui exécutent les commandes et contrôlent les équipements

- Les systèmes de supervision (SCADA), qui centralisent les données et permettent le pilotage global

- Les systèmes ICS (Industrial Control Systems), qui englobent l’ensemble de ces composants

Dans cette architecture, les données remontent du terrain vers les systèmes de supervision, en passant par les automates qui jouent un rôle d’intermédiaire. Comprendre cette organisation est essentiel pour appréhender les enjeux de cybersécurité OT… et ses angles morts.

Une explosion des cyberattaques ciblant les environnements industriels

Entre 2021 et 2023, le nombre moyen d’attaques industrielles signalées chaque mois est passé de 31 à 73, soit une hausse de +53 % en seulement deux ans (source : CSO Online).

Les chiffres parlent d’eux-mêmes. Les cyberattaquants ne ciblent plus uniquement les systèmes IT. Ils s’attaquent désormais directement aux automates industriels (PLC), aux capteurs et actionneurs et aux systèmes de contrôle et de production.

Des cyberattaques OT invisibles aux conséquences bien réelles

Dans de nombreux cas, une cyberattaque OT ne bloque pas la production avec un arrêt immédiat. Elle est plus insidieuse et crée une dérive lente :

- une commande modifiée,

- une valeur de capteur falsifiée,

- un comportement anormal mais discret.

Résultat, les systèmes continuent de fonctionner comme si tout allait bien, et les tableaux de bord affichent des données qui semblent cohérentes, mais la réalité physique est altérée.

Et c’est bien ce qui rend la cybersécurité OT particulièrement complexe.

Une faille structurelle dans la chaîne de données industrielles

Dans les architectures industrielles classiques, les automates jouent un rôle central : ils collectent, filtrent et transmettent les données vers les systèmes de supervision (SCADA).

Mais cela crée un problème majeur, car les outils IT et les systèmes de supervision ne voient que des données déjà transformées. Ils n’ont aucune visibilité sur les signaux bruts des équipements.

De fait, si un automate est compromis, les données remontées peuvent être fausses, les alertes peuvent être absentes et les opérateurs ne peuvent faire qu’une lecture incorrecte de la situation.

Un exemple concret est l’attaque contre Moscollector en Russie, où des données issues de capteurs ont été manipulées, donnant une vision erronée de l’état réel du réseau.

Comme l’information est biaisée à la source, toutes les couches suivantes deviennent aveugles.

Cybersécurité OT : pourquoi la prévention ne suffit plus

Selon la CISA, 80 % des attaques OT proviennent de l’IT. Autrement dit, même avec une cybersécurité IT robuste, une faille finira par être exploitée, il n’y a pas de risque zéro.

La question n’est donc plus seulement : “Comment empêcher une attaque OT ?”, mais plutôt : “Comment détecter, comprendre et réagir rapidement face à une cyberattaque OT ?”

C’est ici qu’intervient la notion de résilience OT.

Dans ce contexte, les évolutions réglementaires viennent renforcer cette approche. La directive européenne NIS2, qui entre progressivement en vigueur, impose aux acteurs industriels de renforcer leur niveau de cybersécurité, avec un accent particulier sur la résilience des systèmes. Cela se traduit concrètement par la mise en place de capacités de détection des anomalies, de gestion des incidents et de plans de reprise d’activité (PRA).

Vers une cybersécurité OT basée sur la réalité physique

Il faut observer ce qui se passe réellement sur les équipements, analyser leurs signaux et vérifier l’exécution des commandes.

Les signaux électriques bruts (entrées/sorties) sont une source d’information clé qui permet de :

- vérifier qu’une commande a bien été exécutée

- détecter des incohérences

- identifier des comportements anormaux invisibles ailleurs

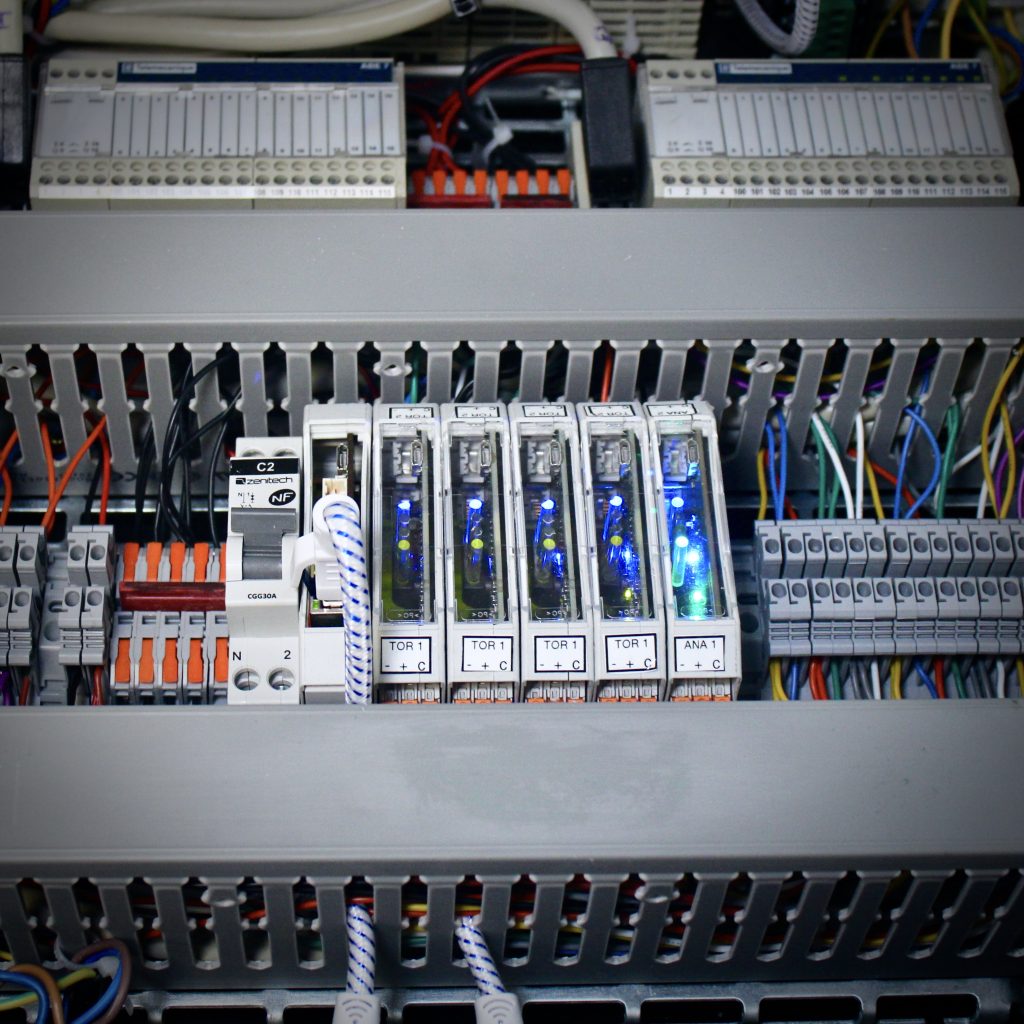

Des solutions existent aujourd’hui pour capter ces signaux directement à la source. Installées au plus près des équipements (par exemple sur rail DIN), elles permettent, sans modifier l’architecture existante :

- d’analyser les entrées/sorties en temps réel

- de comparer commande et exécution

- de détecter des anomalies même en cas de compromission des automates

Cette approche apporte une visibilité indépendante des systèmes traditionnels.

Cybersécurité OT : l’enjeu stratégique de sécuriser les équipements industriels à la source.

L’OT ne peut plus être considéré comme un angle mort de la cybersécurité. Il est au cœur de la production, de la performance industrielle et des risques opérationnels. Aujourd’hui, la cybersécurité OT n’est plus seulement un sujet technique. C’est un enjeu financier, stratégique et systémique.

Les environnements industriels évoluent rapidement, et les menaces avec eux. Il est nécessaire de remonter à la source des données, observer la réalité physique et détecter les anomalies là où elles apparaissent, au niveau des équipements eux-mêmes.

C’est à cette condition que les industriels pourront réellement renforcer leur résilience face aux cybermenaces.

FAQ – Cybersécurité OT

Qu’est-ce que la cybersécurité OT ?

La cybersécurité OT (Operational Technology) regroupe l’ensemble des pratiques visant à protéger les systèmes industriels, tels que les automates, les capteurs ou les systèmes de supervision, contre les cyberattaques. Elle vise à garantir la continuité des opérations, l’intégrité des processus et la sécurité des installations.

Quelle est la différence entre cybersécurité IT et OT ?

La cybersécurité IT protège les systèmes d’information (réseaux, serveurs, données), tandis que la cybersécurité OT concerne les systèmes industriels et les équipements physiques. Une cyberattaque OT peut avoir des impacts directs sur la production, les machines et parfois la sécurité des personnes.

Pourquoi la cybersécurité OT est-elle devenue critique ?

Les environnements industriels sont de plus en plus connectés, ce qui les expose davantage aux cybermenaces. Par ailleurs, les attaquants ciblent désormais directement les équipements industriels, avec des attaques parfois invisibles mais aux conséquences réelles sur les opérations.

Quels sont les principaux risques en cybersécurité OT ?

Les risques incluent :

- la modification de commandes industrielles

- la falsification des données issues des capteurs

- l’arrêt ou la dégradation des équipements

- des impacts sur la qualité de production

- des risques pour la sécurité des installations

Pourquoi certaines attaques OT sont-elles difficiles à détecter ?

Dans les architectures industrielles classiques, les données sont filtrées par les automates avant d’être remontées aux systèmes de supervision. Si ces systèmes sont compromis, ils peuvent continuer à afficher des informations cohérentes, même si la réalité physique est altérée.

Comment améliorer la cybersécurité des systèmes industriels ?

Améliorer la cybersécurité OT passe par plusieurs actions :

- sécuriser les accès et les connexions IT/OT

- renforcer la supervision des réseaux industriels

- tester régulièrement les systèmes

- et surtout améliorer la visibilité au plus près des équipements

Pourquoi la visibilité terrain est-elle essentielle en cybersécurité OT ?

Une bonne visibilité permet de comprendre ce qui se passe réellement sur les équipements. En accédant à des données non filtrées, il devient possible de détecter des anomalies ou des écarts entre les commandes et leur exécution, même en cas de compromission des systèmes traditionnels.